Melhor modelo de controle de acesso no frontend

Descubra o modelo ideal de controle de acesso para otimizar sua aplicação frontend e melhorar a experiência do usuário.

O controle de acesso é essencial para proteger aplicações web e garantir uma boa experiência ao usuário. Ele responde à pergunta: O que você, como usuário, está autorizado a fazer?

No frontend, o controle de acesso não se trata apenas de segurança, mas sim de melhorar a experiência do usuário, mostrando apenas elementos da interface que o usuário pode interagir.

Qual modelo de controle de acesso é melhor para aplicações frontend? Para a maioria das aplicações web, o RBAC é a escolha certa. Ele se integra bem com frameworks como React e Next.js, oferecendo um desempenho suave enquanto escala facilmente com equipes em crescimento. E quanto a outros modelos como ABAC, ACL ou PBAC? Eles também podem funcionar para aplicações frontend?

Este artigo explora como cada modelo funciona, sua adequação para o controle de acesso no frontend e por que o RBAC pode ser a melhor escolha na maioria dos casos.

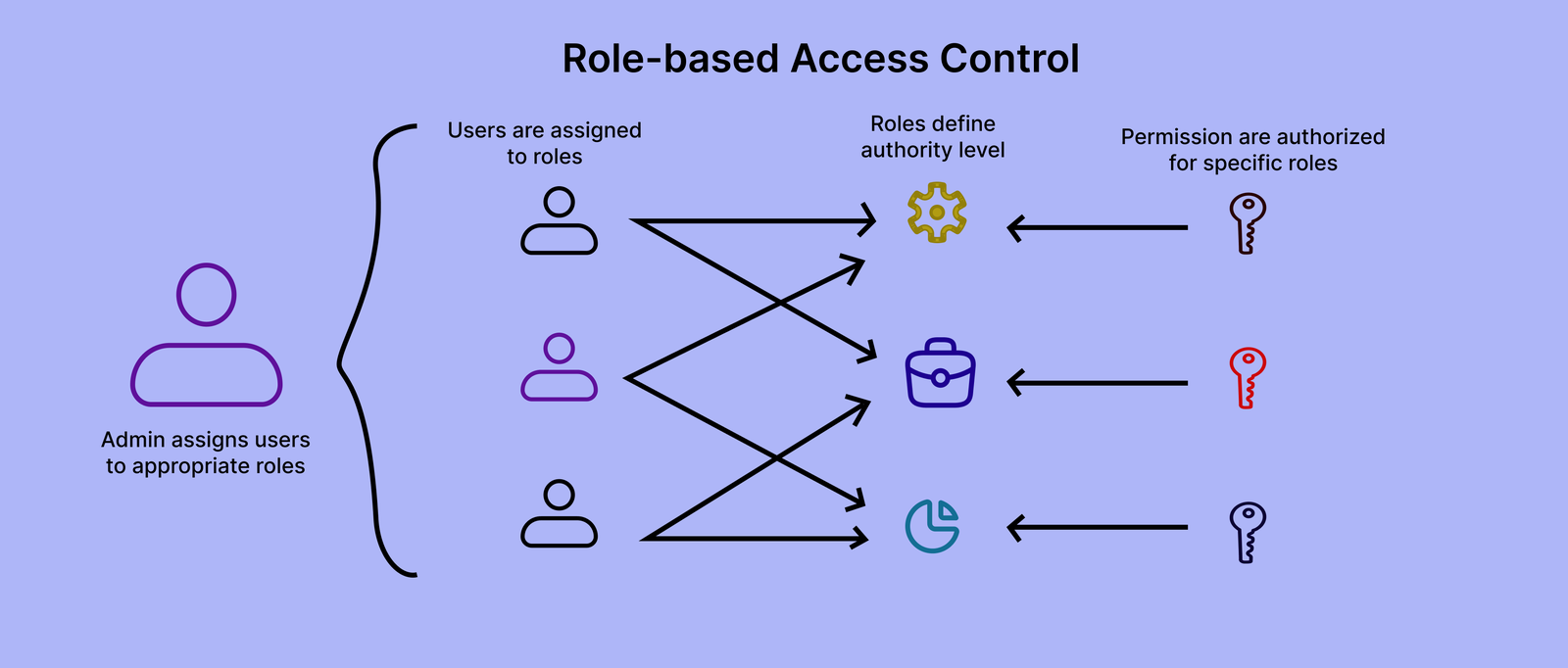

O que é RBAC?

RBAC, ou controle de acesso baseado em funções, é um modelo que restringe o acesso a recursos e dados com base na função do usuário. No frontend, o RBAC pode ser usado para controlar quais partes da interface o usuário pode ver ou interagir. Em vez de atribuir permissões a usuários, as permissões são colocadas em funções para que o gerenciamento de acesso se torne mais fácil à medida que a aplicação escala.

O RBAC opera baseado em três princípios:

- Atribuição de função: Cada usuário é atribuído a uma função que define seu nível de acesso.

- Autorização de função: Usuários só podem acessar elementos da interface e funcionalidades permitidas por sua função.

- Execução de permissões: O frontend aplica restrições de visibilidade e interação com componentes da interface baseados em funções atribuídas.

Como o RBAC funciona no frontend?

O RBAC permite que sua interface se adapte dinamicamente com base na função do usuário, ocultando ou desativando elementos que os usuários não têm acesso. Por exemplo:

- Um usuário comum tem acesso apenas à sua própria página e configurações básicas.

- Um gerente pode ver relatórios de equipes e etapas de aprovação.

- Um administrador tem acesso total a todas as configurações do sistema.

Cada função dita qual conteúdo aparece na interface, proporcionando uma experiência mais personalizada.

Vantagens do RBAC

O RBAC é uma escolha popular para aplicações frontend devido a algumas das seguintes razões:

- Fácil de implementar; funciona bem com frameworks como React, Next.js e Angular com configuração mínima.

- Eficiente e rápido; requer gerenciamento de estado mínimo.

- Fácil de escalar e extremamente fácil de manter.

- Melhora a experiência do usuário; exibe apenas os componentes da interface que um usuário tem permissão para ver.

Desvantagens do RBAC

Apesar de todas as suas vantagens, o RBAC tem algumas limitações, especialmente quando as aplicações exigem controle mais granular:

- Pode se tornar rígido se forem criadas muitas funções específicas, e gerenciá-las se torna complexo.

- Falta de controle detalhado; usuários podem precisar de permissões personalizadas além de sua função atribuída, exigindo lógica adicional.

- Não é dinâmico o suficiente para regras complexas e pode ter dificuldades quando as permissões dependem de atributos como localização, departamento ou propriedade de recurso (onde o ABAC pode ser mais adequado).

Conclusão

O controle de acesso no frontend é sobre moldar a experiência do usuário. Ele ajuda a manter a interface limpa, reduzindo a confusão e garantindo que os usuários vejam apenas o que podem realmente interagir. Para a maioria das aplicações web, incluindo SPAs, dashboards e aplicações SaaS, o RBAC é a escolha mais escalável e prática. É simples de implementar, fácil de entender e se integra bem com frameworks como Next.js.

Nenhum modelo é perfeito. Em cenários mais complexos, misturar RBAC com ABAC pode ajudar quando as funções não são suficientemente expressivas. Ocasionalmente, ACLs podem ser convenientes para substituições manuais, embora exijam um gerenciamento adicional. E o PBAC, embora poderoso, deve permanecer no backend, onde o desempenho, a segurança e o gerenciamento centralizado de políticas são mais adequados.

A interface não é sua fortaleza, é sua vitrine. Use o controle de acesso para guiar os usuários, não para guardar os portões.